1. Active Directory 란 ?

Active Diretory(이하 AD)란 디렉토리 서비스이다. 디렉토리 서비스는 네트워크 리소스(사용자 및 컴퓨터, 그룹 등)와 같은 데이터를 저장하고, 네트워크 상에서 필요할 때마다 정보를 검색할 수 있게 해주는 서비스이다.

AD는 네트워트상의 모든 리소스에 관한 정보를 논리적 계층 구조로 저장하여 클라이언트들이 인증을 통해서 언제 어디서라도 그 리소스에 액세스 할 수 있게 해 준다.

① DNS와 통합

AD는 DNS(Domain Name System)를 사용한다. 계정에 대한 정보 등 DNS계정을 통하여 관리 진행이 된다.

② 확장성

관리자가 새로운 클래스를 스키마에 추가 하거나 기존의 크래스에 새로운 속성을 추가 할 수 있다. 스키마는 디렉토리에 저장할 수 있는 각 개체 클래스의 정의와 클래스의 속성을 말한다.

③ 정책을 기반으로 하는 관리

그룹 정책은 사용자나 컴퓨터가 처음 초기화될 때 적용되는 환경 설정이며 그룹 정책 개체(GPO)에 저장하며, GPO에는 디렉토리 개체와 도메인 자원에 접근할 때 적용되는 모든 권한이 설정되어 있다.

④ 정보 보안

AD의 보안 기능은 사용자 인증과 접근 권한 제어이며. 사용자 인증은 중앙에서 관리 하며 접근 권한 제어는 AD의 각 개체뿐 아니라 각 속성에서도 정의가 가능하다.

2. AD 설치 (DC서버 설치)

보통 DC는 DC1서버, DC2서버로 구성한다. (Active-Active)

DC1,2 서버에 AD서비스를 설치한다.

(1) DC1번 서버에 AD도메인 서비스 서버 역할 추가.

실행창에 "dcpromo"를 입력하여 Active Directory 도메인 설치 마법사를 시작

2. 기존 포리스트에 추가하는 방법과 새 포리스트에 새 도메인을 만들 수 있습니다.

DC1에서는 새 포트리스에 새 도메인 만들기로 설치합니다.

추후 설치될 DC2에서는 기존 포트리스로 설치진행합니다. 자세한 부분은 밑에서 다시 설명하겠습니다.

4. 도메인 이름을 지정합니다.

5. 포리스트 기능 수준을 설정합니다. 사용하는 환경에 맞게 선택해 주시고 [다음]을 클릭합니다.

(제가 설치 진행 OS버전은 W2K8 R2 STD 입니다.)

6. 도메인 기능 수준을 설정합니다. 사용하시는 환경에 맞게 선택해 주시면 될 것 같습니다. [다음]을 클릭합니다.

7. 첫 번째 도메인 컨트롤러일 경우에는 DNS 서버 설치를 권장합니다. [다음]을 클릭하여 DNS 서버를 설치합니다.

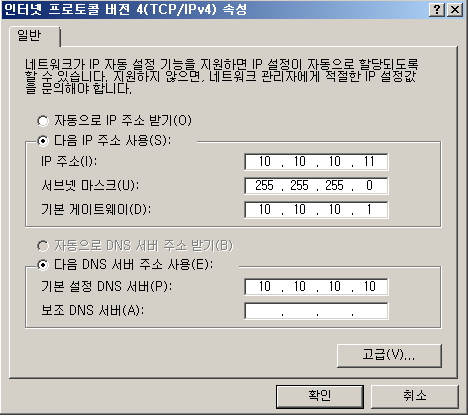

주의점으로 DNS가 설치가되는 DC1는 TCP/IP 구성에서 반드시 자기 자신에게 DNS IP 구성을 설정해 주시기 바랍니다.

추가될 DC2번 IP도 미리 할당해 놓으면, 더 편하겠죠?

8. Active Directory 데이터베이스 저장경로를 지정합니다. 디폴트 설정으로 놓고 ㄱㄱ

9. 디렉터리 서비스 복원 모드 관리자 암호를 설정합니다.

10. 설정을 확인한 후 [다음]을 클릭합니다.

11. 서비스를 구성중입니다. 서버 스펙이 따라 차이가 있는데 보통 10~30여분정도 소요됩니다.

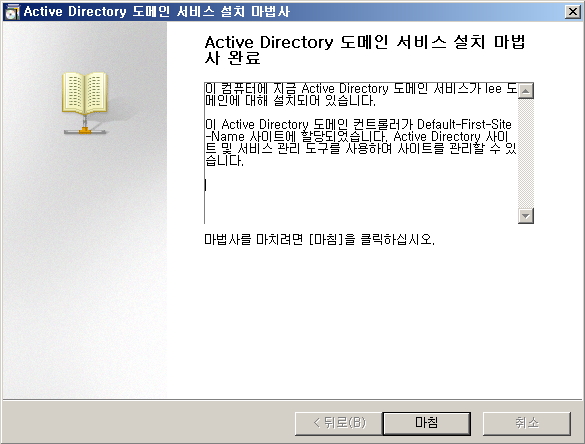

12. 설치가 완료되었습니다.

3. DC2 구성

DC를 이중화하여 구성하겠습니다.

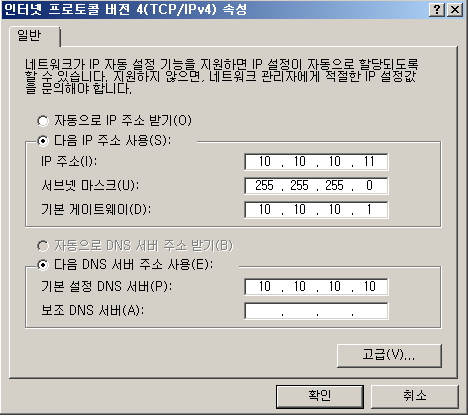

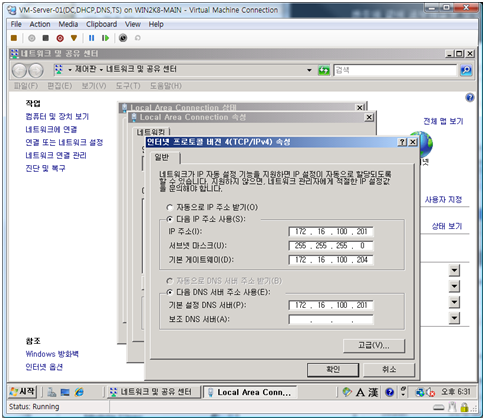

시작하기에 앞서서 기본 DNS주소를 DC의 IP주소로 셋팅해 줍니다.

기존의 DC에서 이미 DNS서비스가 실행되고 있으므로 DNS서버의 주소를 DC의 주소로 셋팅하는 과정입니다.

차후 멤버서버가 도메인에 가입을 할 때에도 반드시 선행되어야 하는 과정입니다.

(이 과정을 거치지 않으면 설정 중간에 DC를 찾지못해 오류가 발생합니다.)

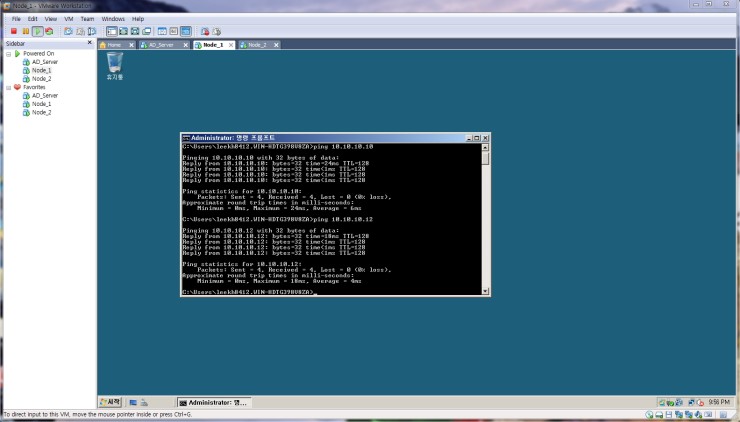

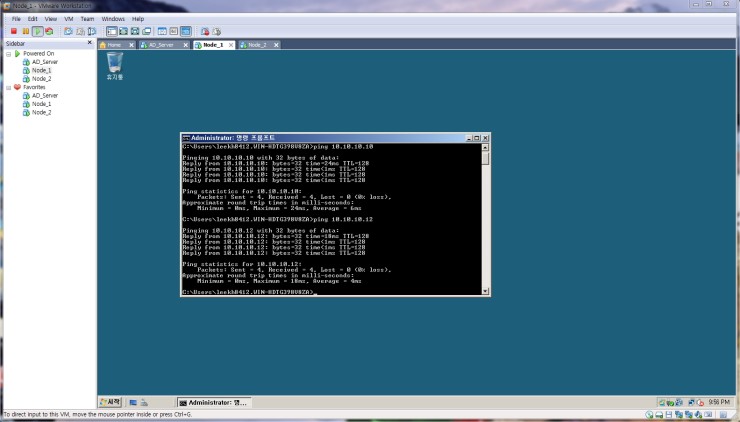

당연히 각 서버들과 통신이 잘되고 있는지 핑테스트를 합니다.

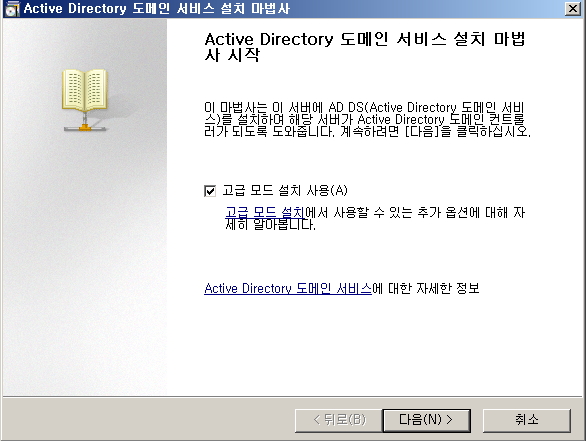

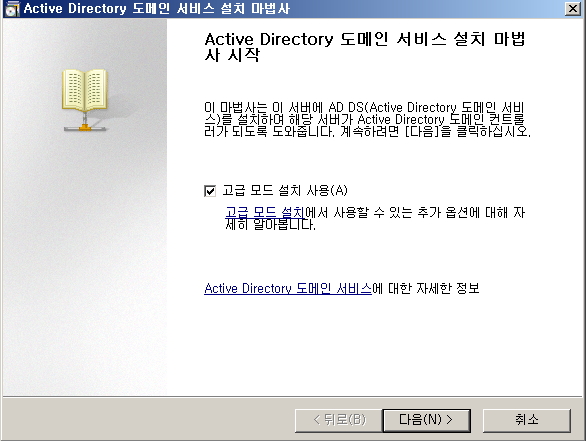

cmd 창에서 dcpromo를 입력한 후 마법사가 시작되면

'고급 모드 설치 사용'에 체크하고 다음으로 넘어갑니다.

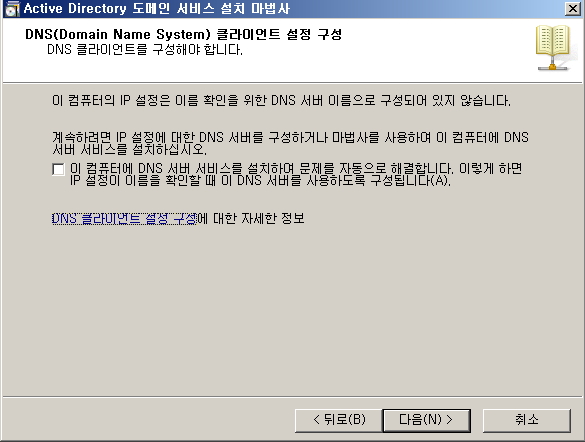

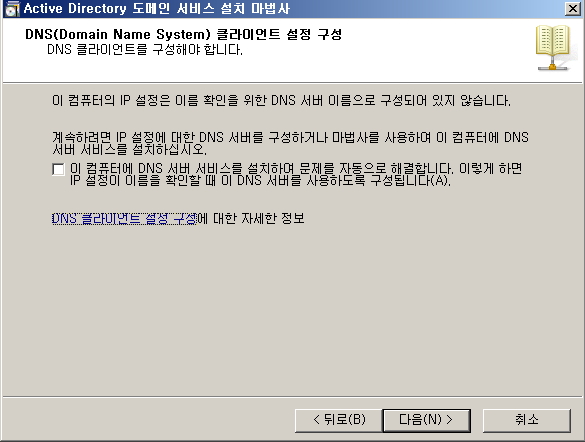

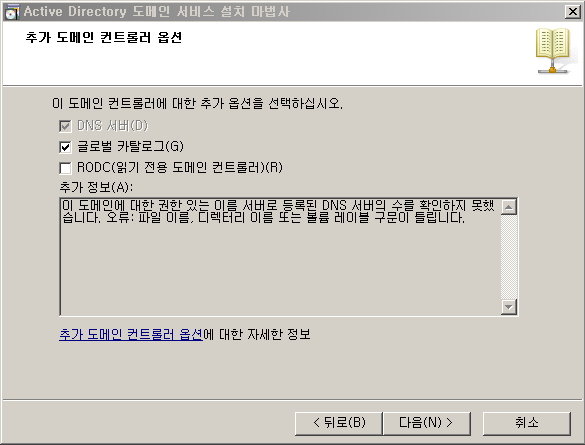

두번째 DC도 DNS서버의 역할을 수행해야 하므로 체크박스에 체크를 하고 다음으로 넘어갑니다.

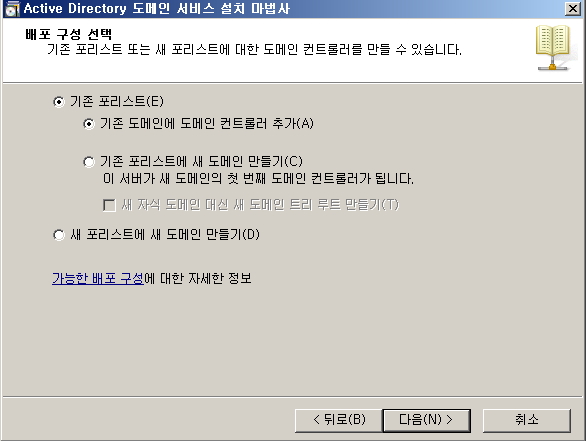

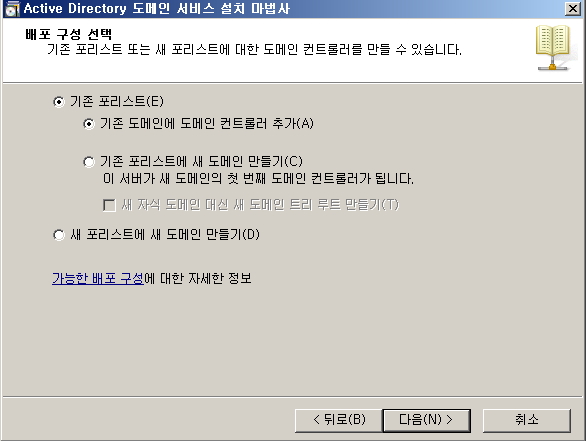

이 부분이 중요한 부분입니다.

'새 포리스트에 새 도메인 만들기'가 아닌

'기존 포리스트'-'기존 도메인에 도메인 컨트롤러 추가'를 선택하고 다음으로 넘어갑니다.

기존 도메인에 DC가 있는데 추가로 하나의 DC를 더 생성하는 과정이기 때문에 위와같은 단계를 거치게 됩니다.

'기존 포리스트에 새 도메인 만들기'의 경우는

지금은 하나의 포리스트에 하나의 도메인만 생성하지만

도메인을 여러개 만들고 싶을때 선택합니다

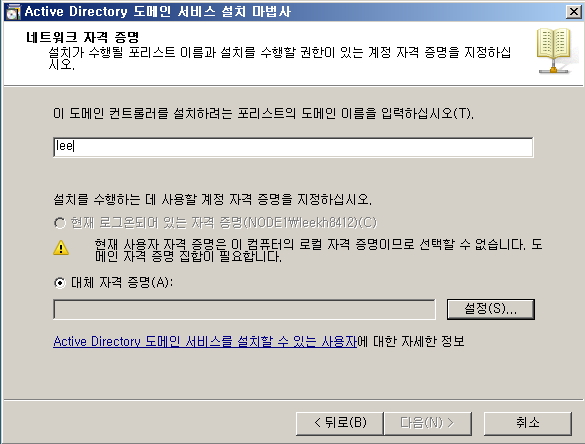

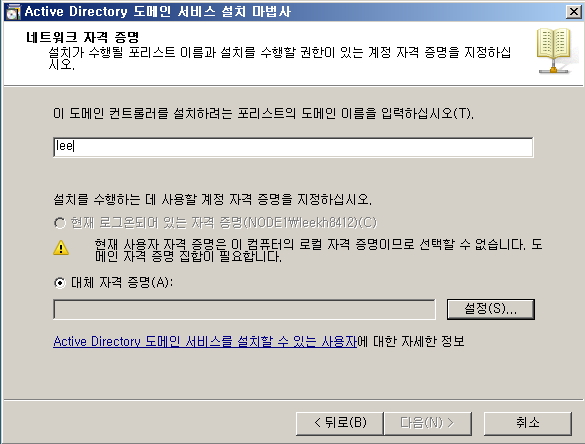

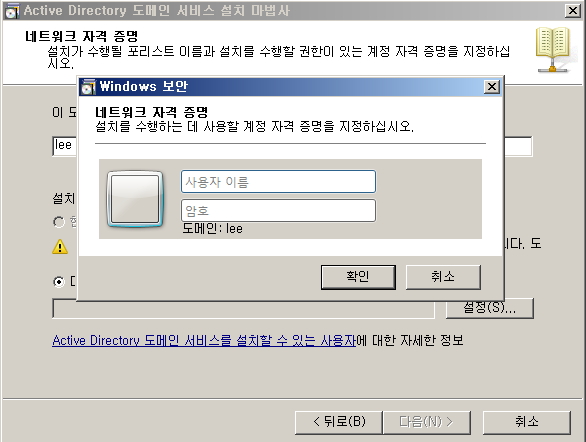

기존에 구성되었던 포리스트의 도메인 이름을 입력하면 됩니다.

이전 포스트에서 도메인 이름을 'lee'로 지정하였으므로, 해당 도메인 이름을 입력합니다.

또한 '현재 로그온되어 있는 자격증명'이 아닌

'대체 자격 증명'을 선택한 후 설정을 클릭합니다.

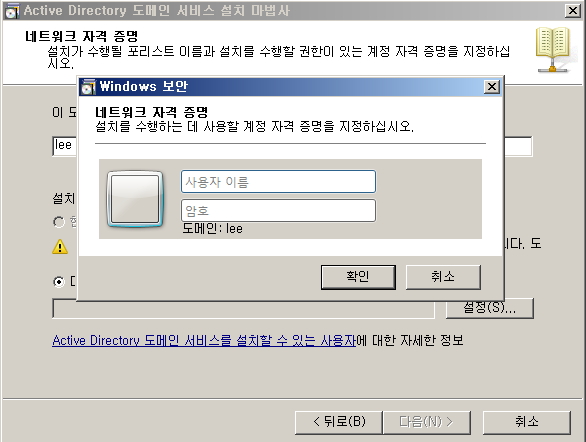

그러면 위와같은 인증화면이 나오는데

기존 도메인(lee)의 관리자 계정정보를 입력합니다.

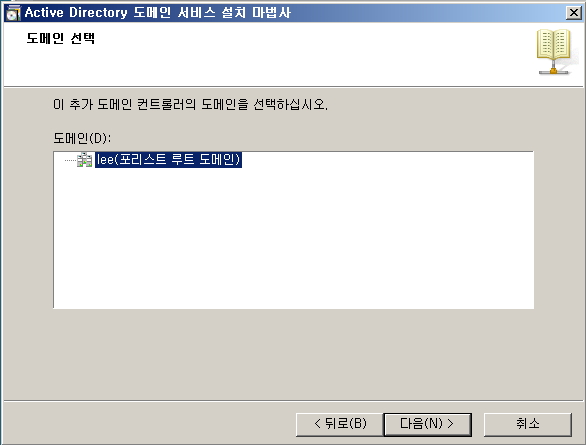

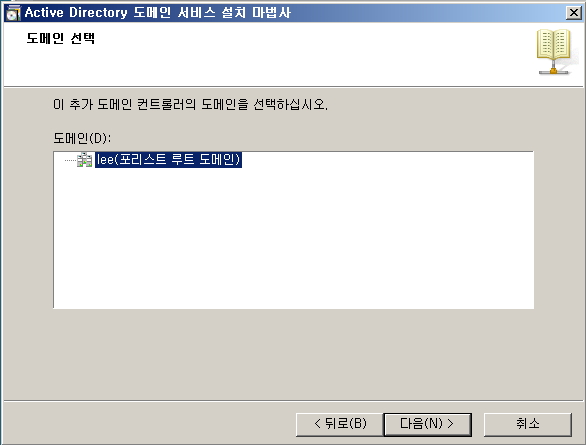

정상적으로 입력을 하였다면 위와같이 기존에 생성되었던 도메인이 보여집니다.

하나밖에 나오지 않으므로 다음을 클릭합니다.

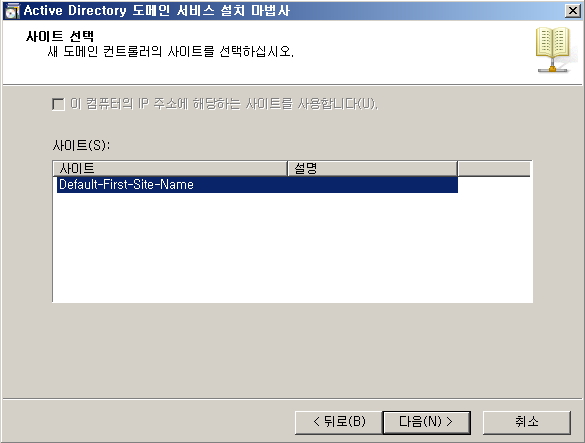

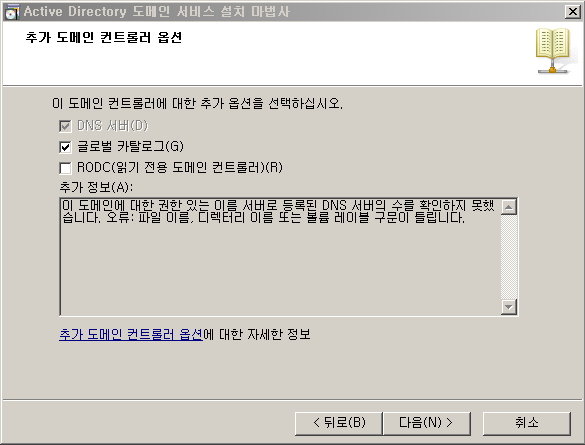

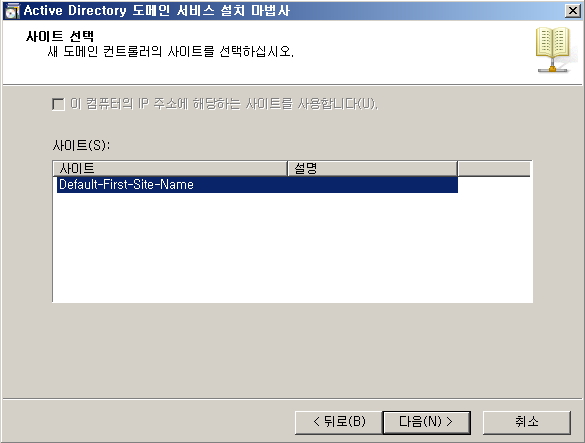

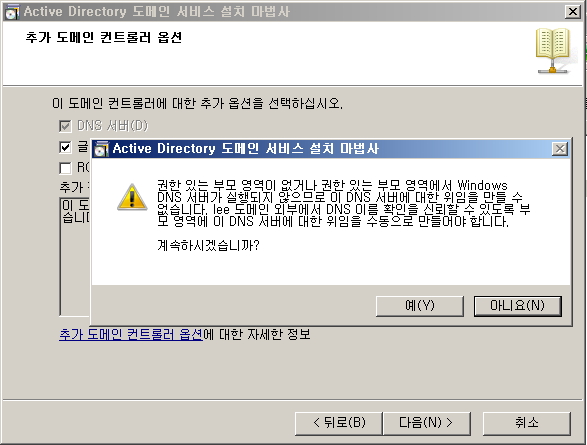

추가 옵션에 대한 선택화면입니다. 위와같이 설정한 후 다음으로 넘어갑니다.

지금부터는 기존 DC를 구성할때와 똑같이 진행됩니다.

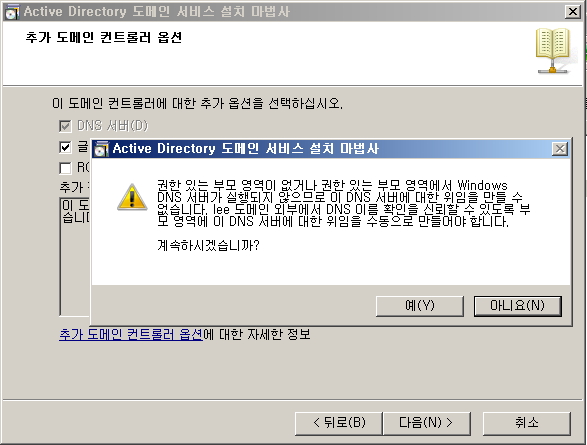

'예'를 선택하고 넘어갑니다.

기존 DC의 데이터와 똑같은 데이터를 가지고 있어야 합니다.

네트워크로 연결이 되어있으므로

'네트워크를 통해 기존 도메인 컨트롤러에서 데이터복제'를 선택하고 다음으로 넘어갑니다.

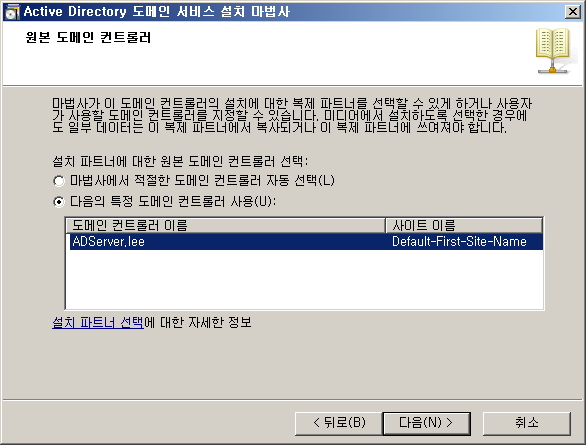

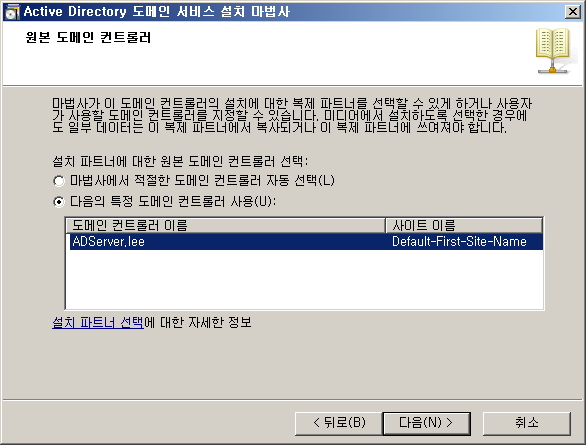

어떤 도메인 컨트롤러에서 정보를 가져올 지 선택합니다.

현재 네트워크에는 DC가 한대밖에 존재하지 않으므로 하나만 나타납니다.

선택하고 다음으로 넘어갑니다.

각종 설정파일의 보관위치 설정입니다.

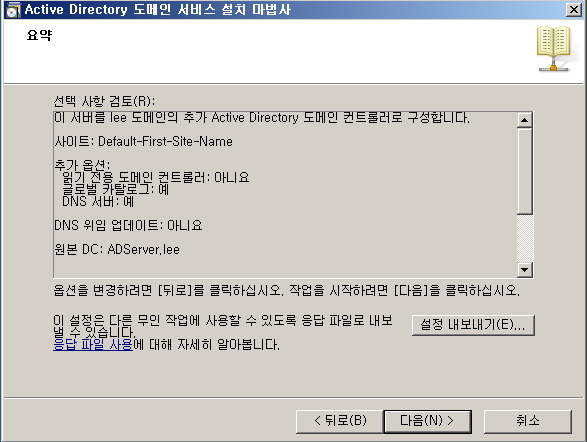

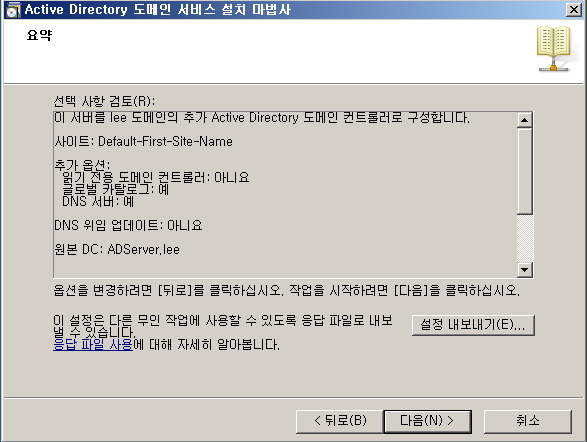

마지막으로 설정한 내용에 대한 요약화면이 나오고

다음을 누르면 DC구성이 시작됩니다.

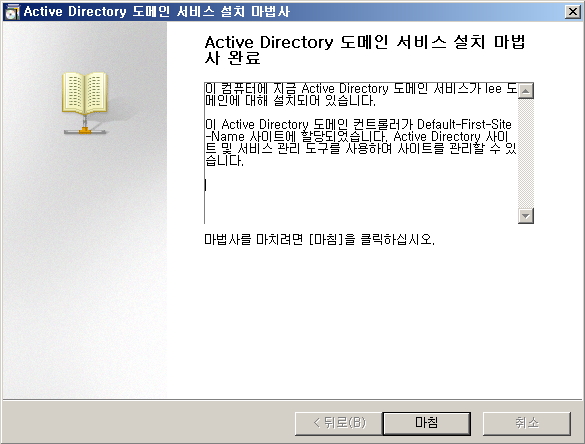

완료 후 재부팅이 시작됩니다.

주 DNS주소는 기존 DC의 주소인 10.10.10.10

보조 DNS주소는 두번째 DC,즉 방금 구성한 서버의 주소인 10.10.10.11 ( 혹은 127.0.0.1 ) 을 넣어줍니다.

이렇게 되면 두번째 DC의 설정도 완료됩니다.

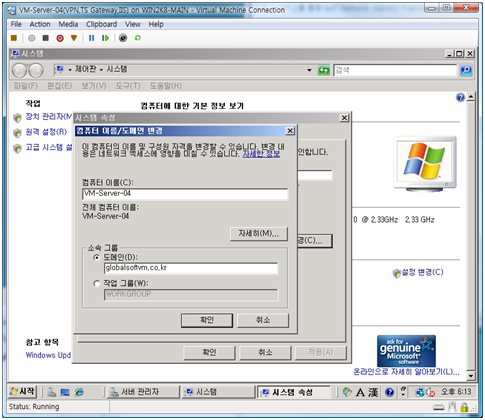

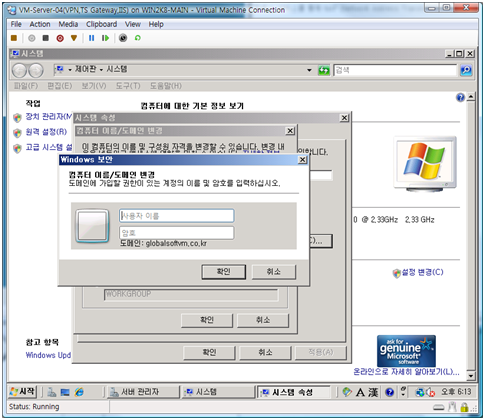

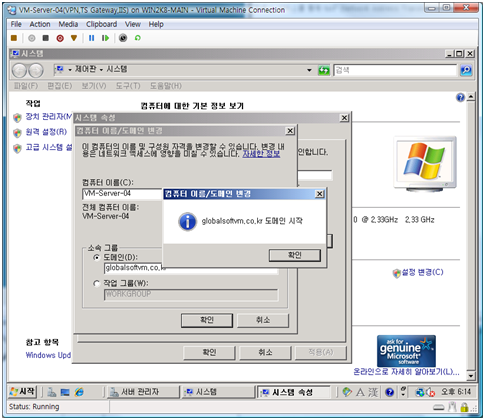

4. AD를 구성하는 각 서버들의 AD클라이언트 설정

도메인 조인을 합니다. 여전히 재 부팅은 필요하네요..